Miután égre-földre esküdözött nekünk a Microsoft, hogy a Windows 10 lesz a „szükséges rossz” operációs rendszer legutolsó változata, idén nyáron teljes hátraarcot véve bejelentették a Windows 11 megjelenését, mely alig néhány hónap elteltével meg is érkezett köreinkbe. Mire fel ez a nagy pálfordulás, és miért volt szükség az eredeti szabadkozásokkal szemben a Windows 11 bevezetésére? Az alábbi bekezdésekből kiderül.

A Windows 11 legfontosabb újítása, hogy nincs újítása. Egyetlen említésre méltó tulajdonsága, amellett, hogy az immár több mint egy évtizede értelmetlenné lett 32 bites változatot nem forgalmazzák tovább, a jelentősen megnövekedett gépigény. Ez a kis zabagép nem elégszik ám meg akármivel: olyan processzort és alaplapot követel meg ellentmondást nem tűrően, melybe egy ún. Trusted Platform Module (TPM) nevezetű chip van beépítve, ráadásul abból is az újabbik, 2.0-ás kiadás. Felhasználók tömegei panaszkodnak arról, hogy egyes 2017-ben gyártott laptopok, mint pl. a Microsoft saját bejáratú Surface táblagépei sem működnek az új Windows verzióval.

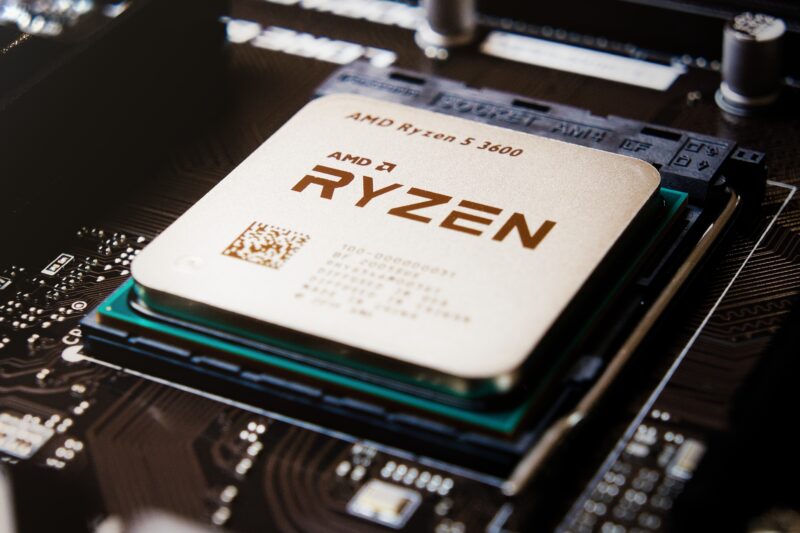

Szokásos innovációja még a Windows 11-nek, mint minden megelőző változatnak a notórius megbízhatatlansága, melyet aztán majd több tucatnyi biztonsági frissítést követően fogják majd úgy-ahogy helyrekalapálni. Rögtön megjelenéskor működésképtelenné vált a bejelentkező felülete, miután a rendszerbe integrált reklám-szolgáltatás lefagyasztotta azt; az egyik első upgrade alkalmával pedig az AMD Ryzen processzorokra helyezett vasgolyót a rendszer, annyira lelassította azokat. Végül kiderült, hogy a Windows 11 SE változata (melyet elsősorban a kezdő felhasználók gépére helyeznek) nem telepíthető újra egy adott eszközön, amennyiben az valamilyen oknál fogva törlésre kerül.

A Windows 11 tehát némi fékezett habzású cicomázástól eltekintve ugyanazt tudja, mint a Windows 10, semmivel sem többet. Fejtsük hát meg akkor, miért is volt szükség a Microsoft részéről egy új verzió leeresztése közénk a magasságos fellegekből.

A titok nyitja a kötelező érvénnyel előírt TPM 2.0-ban van elrejtve. Na de mi is ez a TPM, és hogy lehetne egy szabvány laikus felhasználó részére érthetően elmagyarázni annak lényegét?

A TPM nagyjából 10-12 éves technológia, és jó 5 éve kötelezően része minden újonnan gyártott számítógépnek. Eleddig semmiféle komolyan vehető funkciója nem volt, ámbátor professzionális környezetben (pl. szerverekben, nagyvállalatoknál) ki lehetett aknázni annak 1-2 feltételezett előnyét.

Amennyiben a TPM technológiával kapcsolatban kutakodunk a neten és a hivatalos információkat böngészgetjük, kizárólag mérhetetlen ostobaságokat olvashatunk, ráadásul persze minden esetben a felhasználó biztonságára való hivatkozással. Egyes egyedül a Free Software Foundation (FSF) weboldalán találhatjuk meg a technológia részletekbe menő leírását, valamint annak listázását, hogy a bullshitelést mellőzendő KONKRÉTAN mit is művel ez a chip a gépünkkel.

Hogy megértsük a TPM lényegét, egy kis történelmi kitekintőt kell tennünk, nagyjából 15-20 évvel ezelőttre.

A személyi számítógépek és az otthoni internet elterjedésével az információszabadság oly dimenziói költöztek be a lakásokba, melyek a valódi, analóg médiákból (sajtó, média, demokratikus választások) már kezdtek kiveszni. Persze ki-ki a maga képességei szerint használta fel az elnyert újfajta szabadságot. Valaki beköltözött a cybertér virtuális világaiba az egyre nyomasztóbb valóság elől menekülvén, mások olyan tudás összeszedésére használták fel az internetet, amelyeket a hagyományos média nem szeretne nekik megmutatni. Megint mások persze semmiféle pozitív célra nem tudták felhasználni az internetet, és csak hülyébbek lettek tőle, mint voltak korábban.

Felütötte viszont a fejét egy olyan probléma, mely magát a rendszert kezdte ki. Mégpedig ama axiómáját, hogy az ún. javakat (előállított anyagi és szellemi termékeket) el kell zárni az emberek elől, és kizárólag ellenszolgáltatásért (pénz) cserébe lehet engedélyezni részükre a hozzáférést.

Ez az attitűd működik a fizikai termékek esetében, valamint olyan szellemi javaknál (pl. zene, film, irodalom, tankönyv), melyek házi eszközökkel másolhatatlan vagy csak nagyon drágán másolható fizikai hordozóhoz kötöttek.

Teljes csőd azonban eme elavult alapelv érvényesítése a tisztán szellemi termékek esetén, melyek terjesztéséhez nem szükséges előregyártott adathordozó, hanem gyakorlatilag fizikai korlátok nélkül másolhatók, sokszorozhatók.

Így született meg az online kalózkodás problematikája a 90-es évek során, valamint az annak beszüntetésére irányuló olykor pofátlan, olykor erőszakos és elnyomó, néha meg szimplán csak kétségbeesett próbálkozások.

A kezdeti aduász, a másolásvédelem csúfos bukásnak bizonyult még úgy is, hogy az egyre inkább földbe fúródó eladási adatok fényében még inkább csúcsra járatták a felhasználók korlátozására való törekvéseket.

A másolásvédelmi fortélyok életképtelenségének megértése tök egyszerű, egyetlen szimpla mondatban összefoglalható. A másolásvédelem kizárólag a termék legális felhasználóit korlátozza, tehát azokat, akik megvásárolták a terméket. A kalózok jót röhögnek a szerencsétlen lúzer legális vásárlókon, mert a technikai hibás, kémszoftver-telepítő, online ellenőrzést alkalmazó játékokat ők hackerek által feltört változatban játsszák, gyakorlatilag nulla probléma mellett.

Odáig mentek végül a vérszemet kapott DRM-cégek, hogy a haláltudását vívó másolásvédelem utolsó esztendeiben már konkrétan veszélyes kémprogramokat telepítettek, melyek alkalmasak voltak a CD-t megvásárló felhasználók számítógépe feletti uralom átvételére!

Hosszan tartó agonizálás során világossá lett a szellemi termékeket forgalmazó cégek részére, hogy kizárólag szoftveresen nem tudják a szabad másolás problémáját megoldani. Egyes részterületeken kialakultak ideig-óráig működőképes korlátozási módozatok. Pl. a több százezer Forintos kreatív szoftverek csak szigorú online jogosultság-ellenőrzés vagy hardveres kulcs (USB dongle) révén futtathatók. Ezek közös jellemzője, hogy a legális vásárlókat olykor az adott szoftver használhatatlanságáig terjedő mértékben korlátozzák. 1-2 hardveres kulcsot alkalmazó program ugyan feltöretlen maradt, de a szoftverek java része ígyis-úgyis kikötött a különféle kalóz-weboldalakon, melyek az eredeti termékekhez képest ráadásul problémamentesen használhatók.

Bár időközben a kalózkodás problémája jobbára megoldódott, és annak mértéke visszaszorult a felhőalapú azonosításnak és adattárolásnak köszönhetően, s így a szoftvergyártó cégek profitja is rendszerint rekordokat döntögetett az elmúlt bő 1 évtized során, a vérszemet kapott nagyvállalatoknak a világ összes pénze sem volna elég.

Így jutunk el a téma érthetőségét könnyebbé tevő kitérő után vissza a TPM problémájához.

A TPM, mint integrált chip elsősorban a számítógép egyedi kriptográfiai azonosítására szolgál. Gyakorlatilag egy feltörhetetlen(nek hitt) jelsort bocsát az azt lekérdező külső eszköz vagy személy részére, mellyel minden létező számítógép egyedileg azonosíthatóvá válik.

A „biztonsági” funkciónak elméletben nagy hasznát látják azon zárt hálózatokat meg adatcserét működtető cégek, akik szeretnék hatékonyan megakadályozni, hogy külvilágból származó hackerek feltörhessék és ellophassák az ő becses titokban őrzött dokumentumaikat.

De akkor miért nem elég beszerelni ezt a chipet azon vállalatok gépeibe, akik ezt igénylik?

Innen indul a fekete mágia és kezd zajlani azon folyamat, melyet a tech-cégek már nem kívánnak az egyszeri kisember orrára kötni.

A Windows 11 a TPM-et a feltételezett kalózkodás végső felszámolására (az informatika Endlösungja) használná fel. Hogy mégis hogyan? Az eleddig alkalmazott online authentikáció megakadályozta ugyan, hogy legális szoftverlicenc-birtoklók (tudtátok, hogy aki megvesz egy szoftvert, akár dobozosan, az nem kap rá tulajdonjogot, csak használati engedélyt, melyet a gyártó cég gyakorlatilag bármikor visszavonhat?) jogosulatlanul használhassák a programokat, ám nem tudták teljes egészében meggátolni a kalózkodást, valamint az elmúlt években elterjedt előfizetési modellek bevezetéséig annak lehetőségeit, hogy egy leszolgált, forgalomból kivont szoftvert a felhasználó tovább használhasson.

Jó 20 éve, a Napster megfingatása óta létezik annak nedves vágyálma, hogy a különféle authentikációs módszerek helyett, melyek alkalmazása a különféle gyártók egyéni felelőssége, úgymond egyben lehessen a felhasználó tulajdonában lévő számítógép tartalma felett korlátlan kontrollt gyakorolni. E folyamat a korai internet viszonylagos lassúsága végett nem volt megvalósítható, jön viszont hamarost az 5G, mely az ez irányú diskurzusok végére pontot tesz.

Az egészen a 2000-es évek végéig alkalmazott korabeli DRM-ek funkciója idővel nem pusztán arra korlátozódott, hogy az illegális másolatok terjedését akadályozza (erre volt a legkevésbé alkalmas), hanem olyan tényezők felett is hatalmat kívántak gyakorolni, melyek az egyébként legális felhasználók kezére is szimbolikus bilincset helyeznek.

Meg kívánták határozni például, hogy az ember egy zenei CD tartalmát lemásolhatja-e MP3-ként a gépére. Egyes lemezek licencszerződésében megtiltották, hogy a legális vásárló saját célra MP3-másolatokat készítsen a lemezről. A Microsoft saját Media Playerébe licencellenőrző algoritmust kényszerített a zeneipar, mely meghatározta, hogy a .wma formátumban lerippelt zene meddig lehessen lejátszható a felhasználó számítógépén. Végezetül magukon a CD-ken is megjelentek a másolásvédelmi intézkedések, melyek közös jellemzője volt, hogy könnyen megkerülhetők, csak a legális vásárlókat büntették és alternatív rendszeren (Pl. Linux) teljes egészében hatástalan volt az egész mechanizmus. Emellett az efféle lemezek gyártói megszegték az Audio CD hivatalos red book szabványát is, azaz a másolásvédelemmel ellátott zenei lemezek nem számítottak hivatalosan zene CD-nek.

Mivel a legtöbben ekkorra már mindenhova szerették volna magukkal vinni zenéiket, a vásárlók reakciója is ennek megfelelően alakult: nem vettek többé használhatatlan CD-ket, az eladások jól beleálltak a földbe.

2007-re az összes zeneipari szereplő abbahagyta a másolásvédett CD-k előállítását, és átálltak a saját zenészeik bevételeinek lecsapolására az immár fellépési és merchandise díjak bizonyos százalékára való igény beterjesztésével, melyek felett korábban a zenészek 100%-ban maguk rendelkeztek.

A zeneipar megsemmisülve került ki a DRM-háborúból, ám bosszúvágyuk pusztán időlegesen szunnyadt el.

Már az akkori technikai lehetőségeknek megfelelő DRM-őrület idején benyújtották igényüket arra, hogy a számítógépek hardvereibe kerüljön beültetésre egy olyan chip, mely a másolásvédelmet megkerülhetetlenné és automatikusan érvényesíthetővé teszi, nyilvánvalóan távirányítással. A „roppant nemes” ügy mellé Hollywood is becsatlakozott.

Itt jön be a képbe újból a TPM, mely 2010-től mint besettenkedő technológiai újítás, 2016-tól pedig mint a számítógépek kötelező eleme része eszközeinknek. A Windows 11 megköveteli mindenki részére, hogy 2.0-ás verziójú TPM-mel felszerelt számítógépe legyen, különben az automatikus frissítések nem működnek többé.

Pont emiatt van szükség új Windows-verzió kiadására. Bár az új Windows az előző kiadás szinte semmilyen hibáját nem orvosolja, nem lett kiforrottabb, továbbra sem egységesítették a szétszabdalt UI-t, így valószínűsíthetően a Kernelben, vagyis a rendszer központi vezérlő magjában történtek oly mérvű változások, melyek indokolják egy új verzió megjelentetésének szükségét. A TPM technológia kiaknázása a Windows 11 valós célja.

Miközben a TPM létjogosultságának indoklása a roppant tág értelemben definiált „felhasználó védelme”, valamint a komputervírusok kiűzése (kamu), a Free Software Foundation összegyűjtötte, hogy ténylegesen miféle „jótéteményeket” várhatnak el az engedelmes felhasználók az életük megnyomorítására bazírozó szoftvercégek és hivatalos szervek részéről.

Az egyedi azonosítás végett minden egyes felhasználó adatai immár egyedülálló módon is külön kezelendők lehetnek. Ez azt jelenti, hogy a Microsoft felhasználónként képes mindenki megfigyelésére és annak beszabályozására, hogy az milyen jogosultságokat kaphat, illetve biztosítja a kémkedés kifinomultabb lehetőségeit. A „régimódi” PC-ken ugyan megkövetelhette a Microsoft a kémkedés jogát a felhasználó felé, nem tudott viszont retorziót alkalmazni vele szemben, amennyiben az például egy tűzfal feltelepítése mellett döntött, ami megakadályozta a tulajdonos gépén való turkálást. A Windows 10 számos hátsó kaput, rejtett bejáratot helyezett el a felhasználók gépén, hogy saját szolgáltatásait ne lehessen letiltani, ám eme hibrid modellben a kontroll félig-meddig továbbra is a felhasználó kezében maradt (ugyanakkor oly mértékű szakértelmet kívánt ezt érvényesíteni, amellyel egy átlag felhasználó már nem rendelkezett).

A fentiek orvoslásaképp, amennyiben a Windows 11 a TPM révén átveszi a számítógépünk feletti uralmat, automatikusan olyan jellegű DRM települ fel, mely kiirthatatlan, megváltozhatatlan, és a különféle szoftvergyártók szoftvereiket erre a rendszerre optimalizálván egyszerűen beavatkozhatnak a felhasználó döntéseibe. Megakadályozhatják, hogy az egy adott szoftvert feltelepíthessen vagy a gyártó által megszabott szavatossági időn felül (legálisan) használhasson. Az FSF szerint odáig is elmehet a folyamat, hogy a TPM révén az egész számítógép feletti uralmat átvehetik a hamarosan mindenhol elterjedő 5G és finomhangolt algoritmusok sokasága révén olyan DRM-érvényesítő folyamatok, melyek szépen átfésülik a felhasználók számítógépeit, és minden illegálisnak ítélt elemet (pl. mozifilmek, mp3-zenék) egyszerűen letörölhetnek azokról, vagy ami még rosszabb, automatikusan kiállíthatnak bírságokat az időközben a szociális kreditrendszer karámjába terelt felhasználóra.

A TPM ugyanakkor nem kizárólag az illegálisnak ítélt tartalmak utáni kémkedés lehetőségét szavatolja, hanem gyakorlatilag bármilyen állami vagy karhatalmi jogosultsággal felvértezett szerv részére lehetővé teszi, hogy számítógépünket uralma alá hajtsa. Az ő ténykedéseik szerint például teljesen legális, ámde a karhatalom szempontjából károsnak ítélt objektumokat, pl. filozófiai témájú ebook-okat, tutorialokat vagy bármilyen elemet, ami a karhatalom elleni lázadást felszíthatja, szintén eltávolíthat a merevlemezeinkről, gyakorlatilag következmények nélkül.

Amikor totális kontrollal riogattam a kedves olvasót az írás első felében, azt nem véletlenül tettem.

További pofátlankodásra lehetőséget adó tulajdonságai a TPM chipeknek a felhasználó által érvényesített bárminemű külső kriptográfia (pl. felhőtárhelyre titkosítva feltöltött fájlok) feltörésének lehetősége titkosszolgálati szervek részéről annak révén, hogy a Windows 11 az általunk létrehozott kriptográfiai kulcsokat automatikusan elküldi a Microsoft részére.

A TPM az egyéb azonosító rendszerek felett is átveszi a kontrollt, legyen szó jelszavas védelemről, ujjlenyomat vagy akár íriszleolvasásról. A Windows Hello is bekerül a TPM ernyője alá.

Végezetül nem pusztán maga a Windows, hanem a különféle szoftverek is külön-külön beprogramozhatók a TPM kiaknázására. Bekerülhetnek e-mail kliensünkbe hátsó kapuk, melyek különféle hatalmi szervek részére biztosítja a levelezéseink elolvasásának (vagy akár megmásításának!) lehetőségét. Az internetböngészőnk megtanítható böngészési adataink folyamatos elküldésére a megfelelő karhatalmi intézmények felé, például annak listája, hogy milyen weboldalakat látogattunk meg. A különféle (pl. a Windows Start-menüjébe ágyazott) reklám-szolgáltatások teljes mértékben megkerülhetetlenekké válnak, mivel sem az adblocker, sem a tűzfalunk nem lesz többé működőképes a gépünk úgymond jogosítványokkal felvértezett behatolóival szembeni védekezésre.

Univerzális szinten egyelőre lehetetlen a TPM szigorú érvényesítése mindenki gépén, ám egyes általa biztosított visszaélési lehetőségek, mint a felhasználó háttértárainak átfésülése a hatalomnak és a médiacégeknek nem tetsző tartalmak után, valamint azok megsemmisítése akár operációs rendszertől függetlenül is elvégezhető, nem ment meg minket egy alternatív rendszer, mint mondjuk a Linux feltelepítése. Pont ez a hardveres kulcs lényege, hogy felülbírálja a szoftver által biztosított hagyományos védekezési módszereket, mint a tűzfal, a fájlok saját kezűleg végzett titkosítása, valamint az afelett való rendelkezés lehetősége, hogy mely információkat szeretnénk megosztani vadidegenekkel és melyeket szeretnénk tőlük távol tartani.

Sajnos a szabad szoftver rózsaszín felleges ideája sem feltétlenül ment majd meg minket a disztópikus rémálom megvalósulásától. A TPM három szinten: a hardverek, az operációs rendszer, valamint a szoftverek terén egyaránt osztogat jogosultságokat a karhatalmi bűnözők részére, hogy a számítógépünk feletti uralmat átvegyék. Emellett, mint minden, a lakosságot bárminemű korlát nélkül sanyargató terrorista, törvényileg kötelezhetik akár a szabad rendszerek, mint a Linux programozóit is a TPM „lehetőségeinek” kiaknázására, illetve a szoftvergyártók is beidomíthatók néminemű bírság belengetésével a megfelelésre.

Kizárólag rövid távon marad lehetőségünk védekezni az új világrend 2025-2030 között bevezetendő mételyével szemben (milyen érdekes, hogy a Windows 10 terméktámogatása és az én, egyelőre külön kártyaként hordható személyi igazolványom is eddigre jár le), melynek módjai, hogy kerüljük el messziről a Windows 11-et, vásároljunk olyan raktáron maradt vagy használt hardvert, melyet 2016 előtt gyártottak, válasszunk szabad rendszert meg szabad szoftvert, és ne engedjük át a tűzfalunkon a kémkedő karhatalmi bűnözőket. Amennyiben tehetjük, a programokból is telepítsünk korábbi, mondjuk 5 évnél régebbi verziókat.

Szép lassan viszont a védekezés mindennemű bástyája ledöntésre kerül, és ahogy a valóságban a vakcinákba ültetett chip révén, úgy a virtualitásban a TPM segítségével megvalósulhat a minden eddiginél látott legtotalitáriusabb diktatúra az emberiség felett, mely folyamatot előrelendítő két legfontosabb tényező a tudatlanság és a hatalomnak való engedelmeskedés.